वाइबर सुरक्षा तंत्र Viber को हैकिंग से कैसे बचाएं

संदेशवाहक, सोशल नेटवर्क और सभी प्रकार की लोकप्रिय साइटें लगातार "उपयोगकर्ता डेटा की उच्च स्तर की सुरक्षा" के बारे में बात करती हैं। लेकिन अन्य लोगों के खातों की समय-समय पर हैकिंग और प्रसिद्ध लोगों के व्यक्तिगत विवरण का लीक होना इसके विपरीत संकेत देता है।

आज मैं इस बारे में बात करना चाहता हूं कि Viber के डेवलपर्स हमारे पत्राचार की गोपनीयता का कितना ख्याल रखते हैं और कैसे करते हैं। मैं यह भी साबित कर दूंगा कि मैसेंजर में खातों की सुरक्षा का कोई भी तरीका बेकार हो सकता है यदि किसी हमले के लिए केवल संभावित "पीड़ित" के फोन नंबर का उपयोग किया जाता है।

सुरक्षा तंत्र: Viber उपयोगकर्ता की गोपनीयता का कैसे ख्याल रखता है

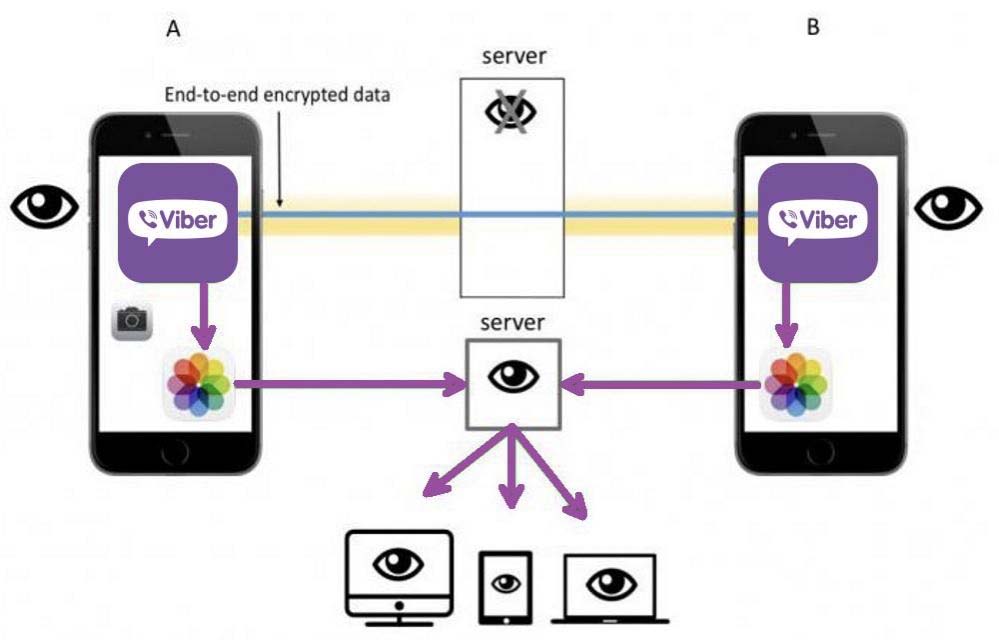

अब तक सुरक्षा का सबसे सुरक्षित तरीका एंड-टू-एंड एन्क्रिप्शन है। Viber एक उपयोगकर्ता से दूसरे उपयोगकर्ता तक डेटा संचारित करते समय इसी का उपयोग करने का दावा करता है। इस सुरक्षा तंत्र में प्रेषक के डिवाइस पर डेटा को एन्क्रिप्ट करना और प्राप्तकर्ता के स्मार्टफोन या पीसी पर प्राप्त मीडिया फ़ाइलों, आवाज या टेक्स्ट संदेशों को डिक्रिप्ट करना शामिल है।

हालाँकि, इस एन्क्रिप्शन पद्धति का उपयोगकर्ता की सुविधा पर नकारात्मक प्रभाव पड़ता है। इसलिए, दूतों के निर्माता सुविधा और सुरक्षा के बीच समझौता खोजने का प्रयास करते हैं। जो, वैसे, व्यावहारिक रूप से अप्राप्य है। अक्सर, प्रोग्रामर उपयोगकर्ता की सुविधा बढ़ाने के लिए सुरक्षा के कुछ तत्वों को छोड़ देते हैं। स्वाभाविक रूप से, इससे एप्लिकेशन की लोकप्रियता बढ़ जाती है, लेकिन यह हैकर के हमलों के प्रति संवेदनशील हो जाता है।

अब Viber को सबसे लोकप्रिय मैसेंजर कहना मुश्किल है, लेकिन बिना किसी अपवाद के किसी भी बातचीत में सभी प्रतिभागियों के लिए एंड-टू-एंड एन्क्रिप्शन एल्गोरिदम के अधिकतम उपयोग की इसकी गोपनीयता नीति है। तो उपयोगकर्ताओं के लिए इसका क्या मतलब है?

संवाद शुरू करने से पहले, उपयोगकर्ता स्वचालित रूप से 256-बिट कुंजियाँ उत्पन्न करते हैं जिनमें एक सार्वजनिक और एक निजी भाग शामिल होता है। चैट प्रतिभागियों के बीच सार्वजनिक हिस्सों का आदान-प्रदान किया जाता है, जबकि निजी कुंजी प्रेषकों की ओर से संदेशों को एन्क्रिप्ट करती है। जब कोई टेक्स्ट, वॉयस रिकॉर्डिंग, फोटो या वीडियो प्राप्त होता है, तो मैसेंजर कुंजी के दोनों हिस्सों से मेल खाता है, और एक बार जब वे मेल खाते हैं, तो यह डेटा को डिक्रिप्ट कर देता है। यदि किसी उपयोगकर्ता का खाता कई उपकरणों (उदाहरण के लिए, एक टैबलेट और एक स्मार्टफोन) से जुड़ा है, तो उनमें से प्रत्येक के लिए एक अद्वितीय कुंजी उत्पन्न होती है।

संदेश हमेशा Viber के सर्वर पर एन्क्रिप्टेड रूप में संग्रहीत होते हैं और केवल तब तक वहीं रहते हैं जब तक उपयोगकर्ता लॉग ऑन नहीं करता। उसके बाद, देखे गए सभी संदेशों को बैकअप कॉपी में जोड़ दिया जाता है, और इसका वर्तमान संस्करण Google ड्राइव (एंड्रॉइड उपयोगकर्ताओं के लिए) या iCloud (आईओएस उपयोगकर्ताओं के लिए) पर क्लाउड स्टोरेज पर भेजा जाता है। ऐसा इसलिए किया जाता है ताकि जब आप डिवाइस बदलें, तो आप अपने पत्राचार को पुनर्स्थापित कर सकें और Viber में सहेजी गई जानकारी तक पूरी पहुंच प्राप्त कर सकें।

मैसेंजर सर्वर से किसी और के पत्राचार को पढ़ना असंभव है (भले ही आप किसी तरह उन्हें हैक करने में कामयाब हो जाएं)। लेकिन Viber में ऐसी सुरक्षा को दरकिनार करना काफी यथार्थवादी है: आपको केवल लक्ष्य खाते तक पहुंच प्राप्त करने की आवश्यकता है, और वहां से बैकअप पर जाएं और इसे डाउनलोड करें।

Viber का उपयोग करने पर कई मैनुअल मुख्य सुरक्षा तंत्र के रूप में बैकअप को अक्षम करने और क्लाउड स्टोरेज तक मैसेंजर की पहुंच को प्रतिबंधित करने का सुझाव देते हैं। लेकिन ऐसा प्रतिबंध सिस्टम या एप्लिकेशन के पहले अपडेट तक प्रभावी रहेगा, और यदि आप अपना फोन नंबर या स्मार्टफोन बदलते हैं, तो यह आपको पत्राचार को पुनर्स्थापित करने की अनुमति नहीं देगा (जिससे संभवतः महत्वपूर्ण जानकारी का नुकसान होगा) उपयोगकर्ता के लिए)। इसके अलावा, बैकअप कॉपी की अनुपस्थिति से केवल एक डिवाइस से Viber का उपयोग करना संभव हो जाएगा, क्योंकि अन्य गैजेट्स द्वारा भेजे गए संदेश आसानी से नहीं पहुंच पाएंगे।

जैसा कि आंकड़े बताते हैं, मैसेंजर का लगभग कोई भी सक्रिय उपयोगकर्ता बढ़ी हुई सुरक्षा के लिए ऐसी असुविधाओं से सहमत नहीं है। इसके अलावा, Google Drive और iCloud में संग्रहीत सभी डेटा को डिफ़ॉल्ट रूप से किसी भी हैकर हमले से अधिकतम रूप से सुरक्षित माना जाता है।

गंभीर Viber भेद्यता

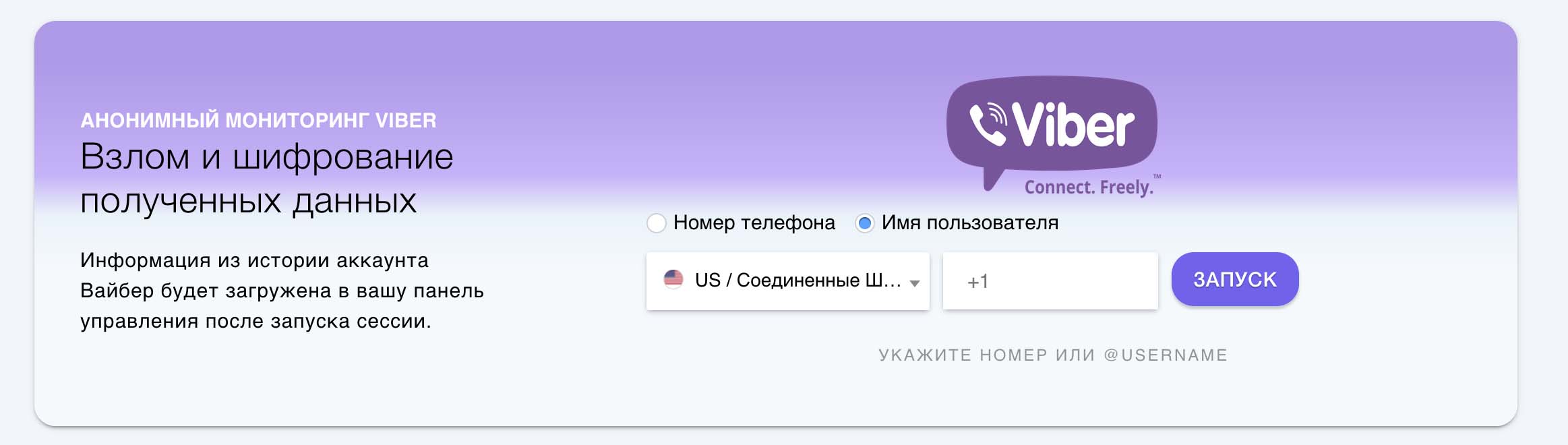

Viber में स्वयं कोई गंभीर कमज़ोरियाँ नहीं हैं, अर्थात यह उपयोगकर्ताओं पर बड़े पैमाने पर हैकिंग हमलों की अनुमति नहीं देता है। किसी निश्चित खाते को हैक करने के लिए, लक्ष्य खाते के साथ डिवाइस तक पहुंच प्राप्त करना आवश्यक है। और यह करना काफी आसान है, केवल संभावित "पीड़ित" का फोन नंबर जानना।

यह उसके मोबाइल नेटवर्क से जुड़ने, किसी अन्य गैजेट पर लक्ष्य खाते में लॉगिन शुरू करने और सत्यापन कोड के साथ Viber से एक संदेश को इंटरसेप्ट करने के लिए पर्याप्त है। अब मैसेंजर की एक बैकअप कॉपी नए डिवाइस पर लोड की जाएगी और नए संदेश प्राप्त करने या भेजने और कॉल करने पर लगातार अपडेट की जाएगी।

इसकी मुख्य समस्या है Viber हैकिंग के तरीके - मैसेंजर से सिस्टम संदेश को इंटरसेप्ट करना। लेकिन यह कार्य VbTracker जैसे विशेष सॉफ़्टवेयर द्वारा आसानी से संभाला जाता है। यह पहले से ही किसी भी मोबाइल नेटवर्क से कनेक्ट करने के लिए कॉन्फ़िगर किया गया है जो डेटा ट्रांसमिशन के लिए SS7 प्रोटोकॉल का उपयोग करता है। और यह वह प्रोटोकॉल है जिसका उपयोग लगभग सभी मौजूदा मोबाइल ऑपरेटरों द्वारा एसएमएस के प्रसारण में किया जाता है।

संदेश को इंटरसेप्ट करने के बाद, प्रोग्राम स्वचालित रूप से वांछित खाते में लॉग इन करता है, उपयोगकर्ता डेटा का वास्तविक बैकअप डाउनलोड करता है, और इसे उस व्यक्ति को भेजता है जिसने हमला शुरू किया था। इस सब में 15 मिनट से अधिक समय नहीं लगता है और इसके लिए किसी तकनीकी ज्ञान या विशेष कौशल की भी आवश्यकता नहीं होती है।

क्या आपके Viber खाते को हैकिंग से बचाने के 100% तरीके हैं?

इससे कोई फर्क नहीं पड़ता कि एप्लिकेशन के डेवलपर या आप व्यक्तिगत रूप से अपने Viber खाते को हैकिंग से बचाने का कितना प्रयास करते हैं, यह सब पूरी तरह से बेकार हो सकता है। आख़िरकार, किसी भी खाते की मुख्य कमज़ोरी उसका फ़ोन नंबर से कनेक्शन है। और जब तक मोबाइल ऑपरेटर ग्राहकों की गोपनीयता बनाए रखने के लिए उतना प्रयास करना शुरू नहीं करते जितना मैसेंजर के निर्माता करते हैं, आपका व्यक्तिगत डेटा हमेशा खतरे में रहेगा।